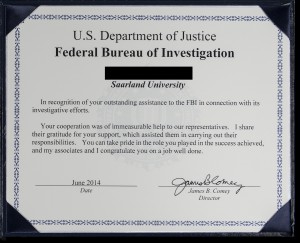

Mit dieser Urkunde zeichnete das FBI den Informatiker an der Saar-Uni und seine Forscherkollegen aus. Bild: Jörg Pütz / Universität des Saarlandes

Eine Bande von Cyberkriminellen hatte über Jahre hinweg bis zu einer Million Rechner manipuliert. Diese durchforsteten sie nicht nur nach Finanz- und Privatdaten, sondern schlossen sie auch zu einem Netzwerk zusammen, mit dem sie Unternehmen erpressten und Spam verbreiteten. Dieses Netzwerk war technologisch so fortschrittlich, dass der US-Inlandsgeheimdienst FBI, Europol und die britische National Crime Agency eine Handvoll von Wissenschaftlern um Hilfe baten. Diese forschten mehrere Monate an einem Angriff. Ende Mai fochten sie ihn über zwei Wochen hinweg aus. Für seine Expertise und seinen Einsatz hat das FBI nun einen Informatiker der Universität des Saarlandes ausgezeichnet.

Der Begriff Bot ist eine Abkürzung für Roboter. Denn nichts anderes sind die Rechner und Server von ahnungslosen Bürgern, nachdem Internet-Gangster sie mit bösartigen Programmen infiziert haben. Diese erlauben es den Ganoven, die fremden Rechner nach Belieben aus der Ferne zu steuern und sie sogar zu einer Angriffsarmee, einem sogenannten Botnetz, zusammenzuschließen. Auf diese Weise bieten Botnetze die entscheidende Infrastruktur für Cyberkriminelle. Mit ihnen verschicken sie Spam, spähen Daten aus oder erpressen Betreiber von Internetseiten. Zahlen sie nicht, lässt der „Botmaster“ seine manipulierten Rechner alle auf einmal auf deren Webseite zugreifen, so dass diese unter der Last zusammenbricht.

An den Weihnachtsfeiertagen im Jahr 2012 führte eine Gruppe ukrainischer und russischer Hacker mit dem Botnetz „Gameover Zeus“ einen solchen „Denial of Service Angriff“ gegen die Internetseite einer US-amerikanischen Bank durch. Damit lenkten sie von einem virtuellen Diebstahl ab, der ihnen 900.000 US-Dollar einbrachte. Laut Aussage des Sicherheitsexperten Brian Krebs bringt die US-amerikanische Justizbehörde „Gameover Zeus“ insgesamt mit Bankeinbrüchen in einer Höhe von 100 Millionen US-Dollar in Verbindung. Doch nicht nur die Höhe der Schäden ließen die Behörden erschaudern, sondern auch die technische Raffinesse des Botnetzes, das weltweit 500.000 bis eine Million Windows-Rechner umfasst.

Einfache Botnetze verfügen über einen zentralen Aufbau, der Botmaster sitzt in der Mitte und befiehlt die Bots. „Wenn dieser zentrale Server vom Netz genommen wird, dann funktioniert das ganze Botnetz nicht mehr“, erklärt der Informatiker an der Universität des Saarlandes, dessen Namen aus Sicherheitsgründen nicht genannt wird. Bei Gameover Zeus ist dies schwieriger: Neben dessen verschlüsselter Kommunikation machte es auch dessen Aufbau gegen bisherige Angriffe nahezu unverwundbar. Ähnlich wie Netzwerke zum Tauschen von Filmen ist es dezentral aufgebaut, die notwendige Infrastruktur somit verteilt. Sie kann nicht mehr durch die Zerstörung eines einzelnen Rechners zerschlagen werden. Die Bots werden hier über sogenannte Proxies gesteuert. Das sind Rechner, die sowohl die gestohlenen Daten an den Dienstrechner des Botmasters als auch dessen Befehle an die Bots weiterleiten. Um das Netzwerk noch robuster gegen Angriffe zu machen, generiert jeder Bot mit Hilfe eines „Domain Generation Algorithm“ jede Woche eine Liste mit neuen Internet-Adressen, unter denen diese Proxies zu finden sind. Hören die Bots nichts von ihren bisherigen Befehlshabern, klappern die Bots solange diese Liste ab, bis die Befehlskette für den Auftrag neuer Verbrechen wieder geschlossen ist. „Früher dauerte es Tage, bis ein Botmaster seine Rechner-Armee nach einer Beschlagnahmung des zentralen Kommandoservers wieder aufgestellt hatte, bei Gameover Zeus reichten ihm dafür wenige Minuten“, erklärt der Saarbrücker Informatiker die Brisanz dieser Entwicklung.

Daher wandte sich im November 2013 die US-amerikanische Bundespolizei, das Federal Bureau of Investigation (FBI), an eine Handvoll von Experten. Sie stammten von der Freien Universität Amsterdam, der Universität des Saarlandes und aus den Sicherheitsfirmen Crowdstrike und Dell Secureworks. Fortan tüftelten die angesprochenen Personen am Angriff, entwickelten Strategien gegen die Abwehrmaßnahmen der Botmaster und simulierten diese in Testnetzwerken, um Kollateralschäden auszuschließen. Von April bis Juni dieses Jahres flogen zwei Mitglieder der Gruppe zum FBI, um vor Ort den Angriff zu koordinieren. „Durch den Zeitversatz zwischen USA und Europa konnten wir eine quasi 24-stündige Einsatzbereitschaft ermöglichen“, erklärt der Computerwissenschaftler der Universität des Saarlandes. Ende Mai begann der Angriff. „Der Angriff war sehr vielschichtig, da wir gleichzeitig mehrere Komponenten angreifen mussten“, so der Informatiker der Saar-Uni. Die Gruppe attackierte über zwei Wochen hinweg, dann war entschieden, dass sie „Gameover Zeus“ kontrollierten. „Es gibt zwar immer wieder Gerüchte, dass Gameover Zeus wieder durchstartet, doch dabei handelt es sich bisher um Netzwerke mit dem einfachen, leicht zu zerstörenden Aufbau“, erklärt der Saarbrücker Informatiker. Diesen Monat zeichnete das FBI die beteiligten Forscher für ihren Einsatz mit einer Urkunde aus.

Brian Krebs

http://krebsonsecurity.com/2014/06/operation-tovar-targets-gameover-zeus-botnet-cryptolocker-scourge/

Kompetenzzentrum Informatik Saarland